Compreendendo a Criptografia de Chave Pública

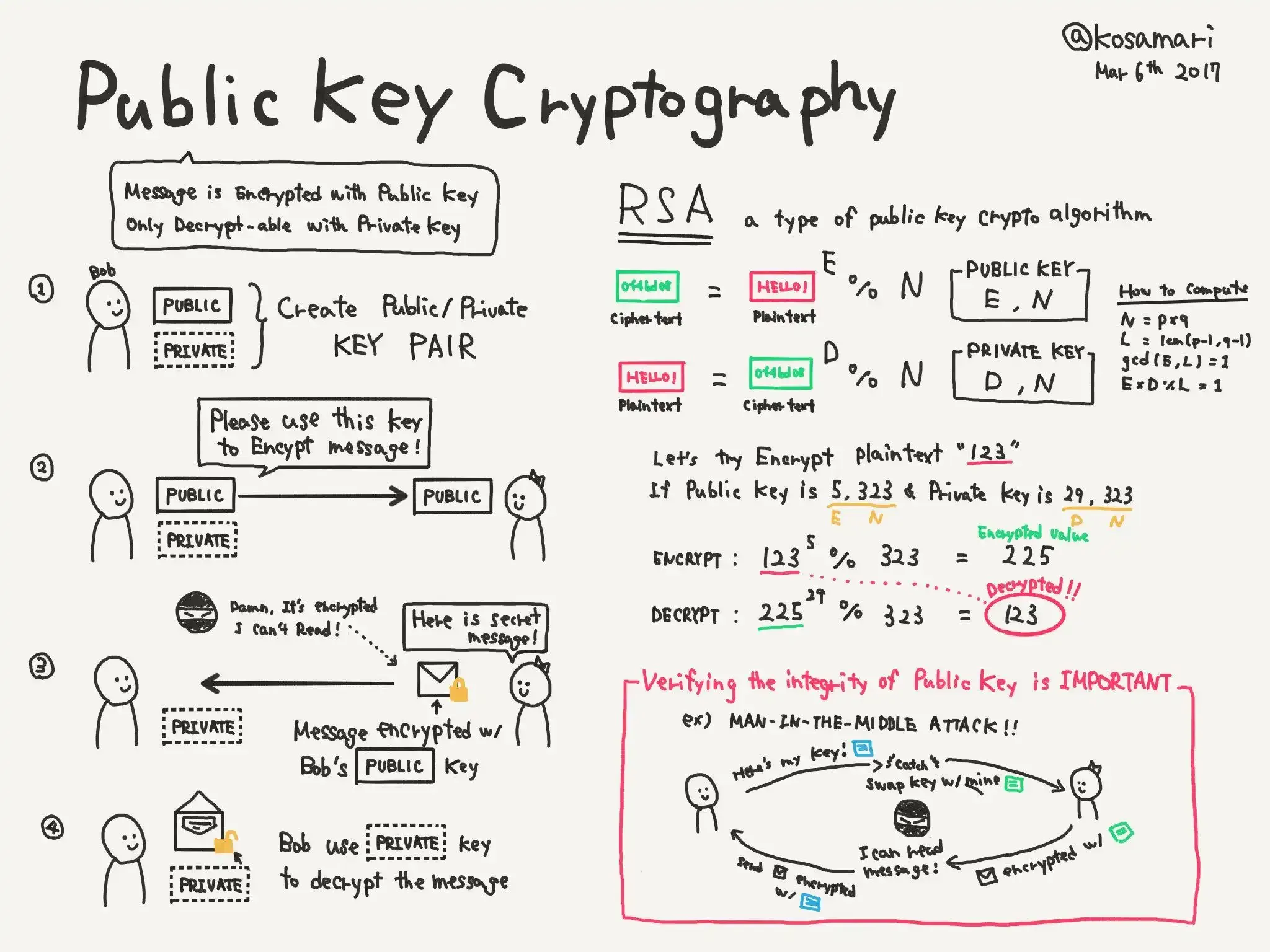

Geração de Chave: Um usuário cria um par de chaves - uma chave pública (compartilhada abertamente) e uma chave privada (mantida em segredo). A segurança do sistema depende da dificuldade de deduzir a chave privada a partir da pública.

Criptografia: Para enviar uma mensagem ou dados seguros ao proprietário da chave, o remetente usa a chave pública do destinatário para criptografia. Uma vez criptografados, apenas a chave privada correspondente pode descriptografar os dados.

Descriptografia: O destinatário usa sua chave privada para descriptografar a mensagem ou dados recebidos, garantindo comunicação segura.

Assinaturas Digitais: A criptografia de chave pública possibilita autenticação e não-repúdio por meio de assinaturas digitais. O remetente assina uma mensagem com sua chave privada e o destinatário verifica a assinatura usando a chave pública do remetente.

Algoritmos Populares: RSA, AES, Triple DES, ElGamal e Elliptic Curve Cryptography (ECC) são alguns algoritmos criptográficos de chave pública amplamente utilizados.

A criptografia de chave pública é essencial para diversas aplicações como e-mail seguro, transferência segura de arquivos, certificados digitais e transações on-line seguras.

Mantenha-se seguro e mantenha seus dados protegidos!

Crédito publicação para Nelson Djalo.